利用安全图从云日志中进行云检测和响应的技术的制作方法

本公开总体上涉及云计算,并且更具体地涉及在云计算环境中执行云检测和响应(cloud detection and response,cdr)操作。

背景技术:

1、云计算技术允许在技术堆栈中抽象出硬件考量。例如,计算环境(诸如亚马逊网络服务(web services,aws)或谷歌云平台(google cloud platform,gcp))允许用户实现各种各样的软件并提供相关硬件,用户只需为他们需要的东西付费。对于资源的所有者以及对于那些希望执行需要那些资源的软件应用和服务的人来说,这种共享供应允许资源被更好地利用。

2、然而,这项技术并非没有它的缺点。由于计算环境现在物理上位于组织之外,并且在对访问和来自计算环境的方面被暴露,因此更有可能出现漏洞。

3、尽管存在许多试图阻止网络攻击的解决方案,但现实情况是,这些攻击中的至少一些攻击不可避免地会成功。例如,攻击可以是对敏感信息(例如,存储在数据库中的信息)的未授权访问。可以根据严重性对攻击进行分类,例如,仅允许攻击者查看工作负载上存在的文件的攻击可能不如允许攻击者查看或下载相同文件的攻击严重。

4、在云环境中检测威胁可以包括云检测和响应(cdr)解决方案。这些解决方案中的一些试图在受保护的环境和外部网络之间建立外围网关。然而,这种方法是不现实的。例如,让网络中的所有通信都通过代理(proxy)来检测恶意流量是不现实的,在每个工作负载上安装监控代理(agent)也不总是可行的选择。即使是这样,这种解决方案也是处理器和存储器密集型的,并且增加了运行这种环境的总费用。

5、因此,提供一种能够克服上述挑战的解决方案将是有利的。

技术实现思路

1、下面是本公开的几个示例性实施例的概述。该概述是为了方便读者提供对这些实施例的基本理解而提供的,并不完全限定本公开的范围。该概述不是所有预期实施例的广泛综述,并且既不旨在表明所有实施例的关键或重要元件,也不旨在描绘任何或所有方面的范围。其唯一目的是以简化的形式呈现一个或更多个实施例的一些概念,作为后面呈现的更详细描述的序言。为方便起见,术语“一些实施例”或“某些实施例”在本文中可用于指代本公开的单个实施例或多个实施例。

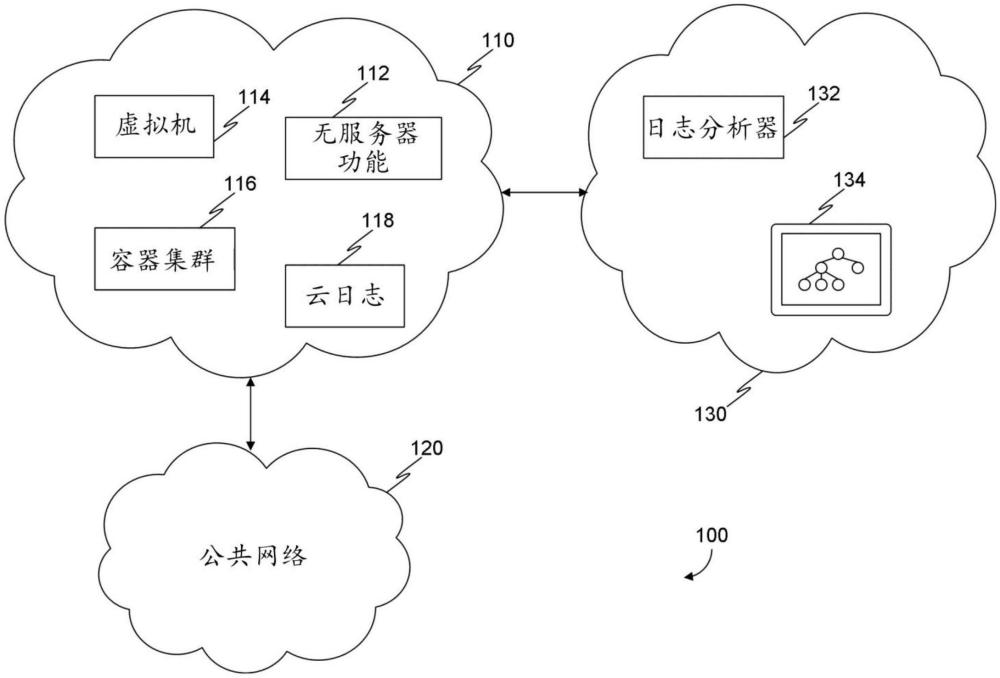

2、本文公开的某些实施例包括一种用于从云日志中检测云检测和响应(cdr)事件的方法。该方法还包括检测云日志中的云实体的标识符,其中,云日志包括由云计算环境生成的多个记录;基于云实体的标识符检测安全图中的节点,其中,安全图包括云计算环境的表示;响应于从安全图确定第一节点与网络安全威胁相关联来生成cdr事件。该方法还包括启动基于网络安全威胁的缓解动作。

3、本文公开的某些实施例还包括存储在其上的非暂时性计算机可读介质,以使处理电路执行以下过程,该过程包括:检测云日志中云实体的标识符,其中,云日志包括由云计算环境生成的多个记录;基于云实体的标识符检测安全图中的节点,其中,安全图包括云计算环境的表示;响应于从安全图确定第一节点与网络安全威胁相关联来生成cdr事件。该手段还包括启动基于网络安全威胁的缓解动作。

4、本文公开的某些实施例还包括用于从云日志中检测云检测和响应(cdr)事件的系统。该系统还包括处理电路。该系统还包括存储器,该存储器包含指令,该指令当由处理电路执行时,将该系统配置成:检测云日志中的云实体的标识符,其中,云日志包括由云计算环境生成的多个记录;基于云实体的标识符检测安全图中的节点,其中,安全图包括云计算环境的表示;响应从安全图确定第一节点与网络安全威胁相关联来生成cdr事件。该系统还包括启动基于网络安全威胁的缓解动作。

技术特征:

1.一种用于从云日志中检测云检测和响应cdr事件的方法,包括:

2.根据权利要求1所述的方法,进一步包括:

3.根据权利要求1所述的方法,进一步包括:

4.根据权利要求1所述的方法,进一步包括:

5.根据权利要求4所述的方法,进一步包括:

6.根据权利要求1所述的方法,进一步包括:

7.根据权利要求6所述的方法,进一步包括:

8.如权利要求7所述的方法,其中,所述网络安全威胁是以下中的任一种:漏洞、错误配置、公开暴露检测、漏洞检测、数据库暴露、代码漏洞、端点检测、恶意软件检测、错误配置检测、横向移动检测、暴露的秘密及其任意组合。

9.根据权利要求1所述的方法,进一步包括:

10.一种非暂时性计算机可读介质,其上存储有指令,所述指令用于使处理电路执行过程,该过程包括:

11.一种用于从云日志中检测云检测和响应cdr事件的系统,包括:

12.根据权利要求11所述的系统,其中,所述存储器包含进一步的指令,所述指令当由所述处理电路执行时,进一步将所述系统配置为:

13.根据权利要求11所述的系统,其中,所述存储器包含进一步的指令,所述指令当由所述处理电路执行时,进一步将所述系统配置为:

14.根据权利要求11所述的系统,其中,所述存储器包含进一步的指令,所述指令当由所述处理电路执行时,进一步将所述系统配置为:

15.根据权利要求14所述的系统,其中,所述存储器包含进一步的指令,所述指令当由所述处理电路执行时,进一步将所述系统配置为:

16.根据权利要求11所述的系统,其中,所述存储器包含进一步的指令,所述指令当由所述处理电路执行时,进一步将所述系统配置为:

17.根据权利要求16所述的系统,其中,所述存储器包含进一步的指令,所述指令当由所述处理电路执行时,进一步将所述系统配置为:

18.如权利要求17所述的系统,其中,所述网络安全威胁是以下中的任一种:漏洞、错误配置、公开暴露检测、漏洞检测、数据库暴露、代码漏洞、端点检测、恶意软件检测、错误配置检测、横向移动检测、暴露的秘密及其任意组合。

19.根据权利要求11所述的系统,其中,所述存储器包含进一步的指令,所述指令当由所述处理电路执行时,进一步将所述系统配置为:

技术总结

一种用于从云日志中检测云检测和响应(CDR)事件的系统和方法。该方法包括检测云日志中的云实体的标识符,其中,云日志包括由云计算环境生成的多个记录;基于云实体的标识符检测安全图中的节点,其中,安全图包括云计算环境的表示;响应于从安全图确定第一节点与网络安全威胁相关联来生成CDR事件;以及基于网络安全威胁启动缓解动作。

技术研发人员:阿米·卢特瓦克,伊农·科斯蒂卡,罗伊·雷兹尼克,乔治·比萨,利安·莫伊斯,阿伦·辛德尔

受保护的技术使用者:微兹公司

技术研发日:

技术公布日:2024/11/18

技术研发人员:阿米·卢特瓦克,伊农·科斯蒂卡,罗伊·雷兹尼克,乔治·比萨,利安·莫伊斯,阿伦·辛德尔

技术所有人:微兹公司

备 注:该技术已申请专利,仅供学习研究,如用于商业用途,请联系技术所有人。

声 明 :此信息收集于网络,如果你是此专利的发明人不想本网站收录此信息请联系我们,我们会在第一时间删除